Introduction aux techniques de compression vidéo.

Super page de SebSauvage sur btrfs. C'est super d'avoir de bons pointeurs en français.

Ne pas oublier non plus le wiki officiel.

C'est bien vu ça. Un calcul d'entropie peut vite nous montrer qu'on se trompe lorsque l'on cherche à créer un mot de passe compliqué de tête.

C'est pour ça qu'il faut utiliser un générateur / gestionnaire.

Pratique. Un cheat sheet Python très complet.

Un petit condensé des en-tête de sécurité sur HTTP(S) : raison, fonctionnement, mise en place.

Un outil pour débarrasser Windows 10 de pas mal de merdes. À garder sous le coude.

C'est intéressant ce genre de retour d'expérience. Bortzmeyer a passé son blog sur Let's Encrypt, avec deux difficultés techniques :

- il y a trois machines pour le servir, donc il faut obtenir le même certificat partout, sans accès au root des deux machines esclaves ;

- il faut que DANE fonctionne (DANE-EE) donc la clé privée ne doit pas changer dans le temps.

Il y a aussi la possibilité de mettre à jour le DNS pour la clé DANE mais cela obligerait à scripter d'avantage. La solution ici est assez élégante, faute de mieux.

Super outil de sécurité profonde (avec du DPI) mis à disposition par Synology sur ses routeurs. C'est réellement très efficace, même si la prise en main et l'adaptation aux menaces est un peu long.

Il s'agit surtout au départ d'ajouter au fur et à mesure des règles d'exceptions aux signatures ET. Par exemple :

- l'outil signalait un trojan potentiel sur une machine (paquet HTTP avec un faux user-agent Mozilla, à destination d'un réseau à faible réputation). Il s'agissait en réalité d'un ping de vérification de mise-à-jour pour MediaCoder ;

- des requêtes DNS émises étaient signalées pour des .tk ou .pw qui sont considérés comme des nids à pirates. Du coup, j'ai adapté la stratégie pour ne plus être alerté (sinon c'est la fin du monde) ;

- etc.

Bref, un outil puissant, dont je suis curieux de voir l'avenir. C'est encore frais, ça ajoute pas mal d'overload pour l'instant (trop, vu ma connexion) mais ça reste très utile. D'ailleurs mon serveur derrière a vu ses attaques (notam. sur SMTP, HTTP(S) et SSH) diminuer drastiquement (presque totalement en fait).

Pourquoi y a-t-il autant d'hommes dans l'informatique ? Raisons historiques, sociales, éducatives ?

Génial, à faire tourner.

Tiens, ça peut servir : quelques preset x264 pour ffmpeg.

- 360p

ffmpeg -y -i "mon fichier source" -vf "scale=-2:360" -pix_fmt yuv420p -c:v libx264 -preset slower -profile:v baseline -level 3.0 -b:v 440k -maxrate 460k -bufsize 800k -movflags faststart -pass 1 -c:a aac -b:a 64k -f mp4 /dev/null && \ ffmpeg -i "mon fichier source" -vf "scale=-2:360" -pix_fmt yuv420p -c:v libx264 -preset slower -profile:v baseline -level 3.0 -b:v 440k -maxrate 460k -bufsize 800k -movflags faststart -pass 2 -c:a aac -b:a 64k "ma-video-compressee.mp4" - 480p

ffmpeg -y -i "mon fichier source" -vf "scale=-2:480" -pix_fmt yuv420p -c:v libx264 -preset slower -profile:v main -level 3.1 -b:v 880k -maxrate 1030k -bufsize 1180k -movflags faststart -pass 1 -c:a aac -b:a 96k -f mp4 /dev/null && \ ffmpeg -i "mon fichier source" -vf "scale=-2:480" -pix_fmt yuv420p -c:v libx264 -preset slower -profile:v main -level 3.1 -b:v 880k -maxrate 1030k -bufsize 1180k -movflags faststart -pass 2 -c:a aac -b:a 96k "ma-video-compressee.mp4" - 720p

ffmpeg -y -i "mon fichier source" -vf "scale=-2:720" -pix_fmt yuv420p -c:v libx264 -preset slow -profile:v main -level 3.1 -b:v 1800k -maxrate 2050k -bufsize 5590k -movflags faststart -pass 1 -c:a aac -b:a 96k -f mp4 /dev/null && \ ffmpeg -i "mon fichier source" -vf "scale=-2:720" -pix_fmt yuv420p -c:v libx264 -preset slow -profile:v main -level 3.1 -b:v 1800k -maxrate 2050k -bufsize 5590k -movflags faststart -pass 2 -c:a aac -b:a 96k "ma-video-compressee.mp4" - 1080p

ffmpeg -y -i "mon fichier source" -vf "scale=-2:1080" -pix_fmt yuv420p -c:v libx264 -preset slow -profile:v high -level 4.1 -b:v 3400k -maxrate 3900k -bufsize 10630k -movflags faststart -pass 1 -c:a aac -b:a 128k -f mp4 /dev/null && \ ffmpeg -i "mon fichier source" -vf "scale=-2:1080" -pix_fmt yuv420p -c:v libx264 -preset slow -profile:v high -level 4.1 -b:v 3400k -maxrate 3900k -bufsize 10630k -movflags faststart -pass 2 -c:a aac -b:a 128k "ma-video-compressee.mp4"

EDIT : page man de ffmpeg

Un service qui permet de voir si son empreinte de navigateur est unique, juste avec les informations qu'il envoie.

Donc, même sans cookie, j'ai une empreinte unique. Bim.

Chier.

via : https://twitter.com/bortzmeyer/status/932255493476831232

Explications claires du nouveau champ DNS CAA, sa mise en place et son utilité.

En même temps, ça vient de Bortzmeyer.

Tutoriel indispensable à sed, qu'il faut absolument garder sous le coude.

Comment OVH gère le backup de dizaines de milliers de bases de données (MySQL et PostgreSQL) ?

TL;DR:

- répartition homogène des backup dans le temps grâce à une fonction de hachage sur le nom de la base ;

- dump avec verrouillage de tables si présence de tables MyISAM ;

- dump avec transaction si 100% InnoDB ;

- backup en sus au format SGBD (avec XtraBackup) si base volumineuse (temps de restore > 10 minutes) ;

- mysqlcheck pour réparer au préalable les tables, mais en prenant soin de doubler la RAM temporairement ;

- backup exportés et dédupliqués (cluster Ceph, disques locaux si prod externe, Cloud Storage)

Un tutoriel pour la commande jq en shell, qui permet de formater et d'interroger du JSON. Pratique !

OK donc y a un outil Linux qui s'appelle TheFuck et qui corrige les erreurs de commandes…

Une tentative de protocole pour résoudre les problèmes de relais de courrier et authentification DMARC.

Bon, c'est un draft qui vient juste d'être initié, donc pas prêt de voir le jour.

Présentation de l'attaque de TV5 Monde + analyse + remédiation par les équipes de l'ANSSI, qui sont intervenues en mode pompier.

Je suis surpris que ce ne soit pas très surprenant.

via : https://mastodon.xyz/users/Sniperovitch/updates/208016

BTRFS est-il adapté pour les bases de données d'analyse ? Non.

Intéressant benchmarking.

Shorter: l'utilisation du copy-on-write plombe les performances de 50%, quelque soit le système de fichier qui l'emploi. Mais en plus, BTRFS, à cause de sa popote interne obtient une variabilité impressionnante dans les perfs.

Moralité ? Si on veut faire du live-snapshot sans outil couteux (ou base de données très chère qui le gère en interne) il vaut mieux utiliser un autre système de fichier COW compatible ou directement du LVM Linux.

L'avantage de ce dernier, c'est aussi de pouvoir passer en COW que lorsque nécessaire, donc d'impacter les performances la nuit quand la base est à peu près au repos.

Comment configurer sa base de données avec un SSD ?

Réponse rapide (pour InnoDB mais généralisable) :

- Sur disque rotatif (HDD) : REDO logs, BIN logs, tablespace (system ou general), buffer data

- Sur disque solide (SSD) : UNDO logs, table files (donc les table-space si on utilise separate table-space)

C'est assez dingue en soit : ça veut dire que les bases de données sont largement optimisées pour fonctionner sur disque classique, et que seule une petite partie du traitement est à accès aléatoire (donc déplaçable sur SSD).

Random i/o oriented:

- Table files (*.ibd)

- UNDO segments (ibdata)

Sequential write oriented:

- REDO log files (ib_logfile*)

- Binary log files (binlog.XXXXXX)

- Doublewrite buffer (ibdata)

- Insert buffer (ibdata)

- Slow query logs, error logs, general query logs, etc

D'ailleurs, fait intéressant dans l'article : il obtient une perf meilleure en HDD + SDD que en dual SSD. Peut-être parce que les SSD sont en bus SATA commun et que ce dernier sature, alors que ses HDD sont en bus SAS (donc séparé).

Pour aller plus loin, et configurer proprement la base :

Excellent article sur les problèmes de Docker et plus généralement de la conteneurisation en production. En gros, impossible à opérer correctement. C'est le meilleur article critique que j'ai pu lire sur Docker en prod.

Restent les quelques avantages, qui ont toujours été pour moi ceux-là : pouvoir développer avec une fonctionnalité de snapshot (donc retours en arrière, branchement, sauvegarde, etc.)

Très intéressant : le minimum de sécurité sur un système Linux avec éventuellement de l'hébergement). J'aime bien ce genre de liste, même si c'est parfois grossier, discutable ou limité. Ça fait au moins une sorte de checklist utile.

EDIT : le son est ici, si on veut écouter.

via : https://mastodon.social/users/maliciarogue/updates/2537747

Beau. L'amour au temps du numérique, de l'espionnage massif, de la pérennité de la moindre donnée. Une histoire d'amour et de hackers. Je n'ai pas lu le récit, mais ça donne envie.

via : https://twitter.com/Maitre_Eolas/status/853940456853471232

Bon, je vais tester Mastodon, ça a l'air intéressant quoiqu'un peu jeune. Mais pour une fois qu'un truc décentraliser semble attirer les foules, j'vais pas me priver. Et du coup, je suis bien sûr allé sur l'instance de LQDN :wink:

(en attendant de peut-être faire la mienne en privée ; wait & see)

Bon, puis j'ai encore pas mal de questions malgré l'article. Mais ça viendra certainement.

A minima, est-ce que quelqu'un connaît un outil qui permet de fédérer son compte Twitter et son compte Mastodon ? Histoire de ne plus passer que par Mastodon, avant de couper Twitter (espoir) ?

via : https://twitter.com/MaliciaRogue/status/849954353523937281

Encore une fois une vidéo de science passionnante, avec de superbes explications. Très bonne chaîne Youtube que je recommande.

Cette fois c'est sur la théorie des jeux, et il serait dommage, vraiment dommage, de ne regarder que la vidéo sans regarder les explications et compléments dans la note de blog.

Wow, Let's Encrypt est un véritable succès. Il est actuellement sur une croissance quadratique avec un fort taux de pénétration.

Résultat : d'après Firefox, on passe de 38% environ de pages chiffrées en Novembre 2015, à 51.5% actuellement. Ça ne suit pas exactement l'ampleur du mouvement, mais je suppose que les gros sites de GAFA représentent une part importante des pages chargées.

Trop bien. Pensez à faire un don.

Excellent how-to (ici le résumé) pour l'enregistrement SSHFP au niveau du DNS.

Tout y est, notamment la partie "résolution DNSSEC" et pourquoi on ne peut pas pointer les enregistrements via un champ CNAME.

WHAT THE FUCK?

Cette histoire de Marianas Web, j'sais pas. C't'une blague à la base, non ? J'arrive pas à savoir si l'article de blog cité est ironique ou pas.

Par contre, le gros facepalm de la gendarmerie qui reprend ça, c'est bien réel… et décevant (j'aime en général pas mal ce que fait la gendarmerie en terme de technos)

via : https://twitter.com/TouitTouit/status/829008358095077377

Woké. Apparemment, un logiciel est désormais capable de synthétiser la voix d'une autre personne, et ça semble assez fiable. Super flippant.

via : https://twitter.com/Padre_Pio/status/828198923416301568

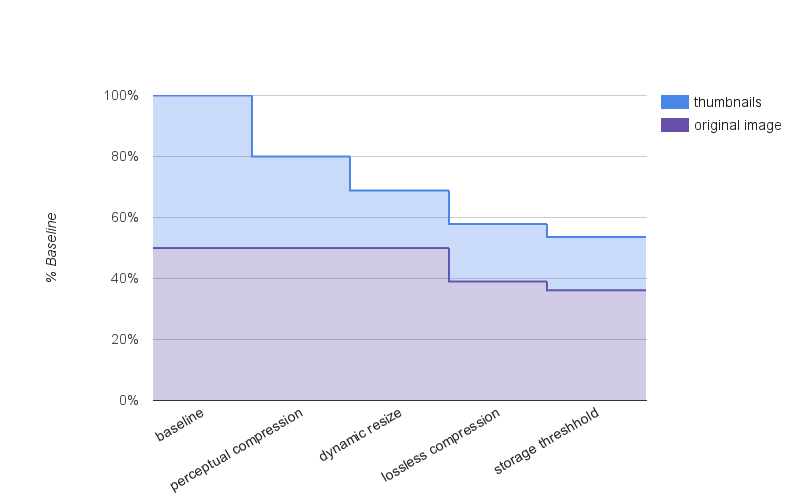

Très intéressante démarche de Flickr, tant d'un point de vue infrastructure que de compression des images, pour réduire l'espace occupé. C'est fascinant.

Ils ont réduit l'empreinte de stockage de 50% en quelques mois. Et il leur reste pas mal de pistes pour continuer sur la lancée.

Wow, une étape de plus a été franchie dans le délire censeur des majors et des FAI. Bouygues Telecom intercepte les requêtes DNS et ment sur les réponses !

Va maintenant falloir passer par des résolveurs qui supportent le chiffrement.

C'est plus du tout du net neutre là.

via : https://twitter.com/JohnShaftFr/status/807600947639762944

Super texte pour expliquer que les enfants ne savent pas (très souvent) utiliser un ordinateur, et pareil pour les adultes. Rien qu'à lire les exemples, je me suis reconnu.

L'erreur à ne plus commettre : dépanner les personnes plutôt que les assister. Maintenant, je laisse souvent se débrouiller ceux qui rencontrent des problèmes (sachant que 8 fois sur 10 la solution est écrite dans le message à l'écran)

Hmmm, je garde ça sous la main pour plus tard. Malheureusement, je ne comprends pas pourquoi sous mon système, DIG valide toujours les signatures, même lorsqu'elles sont mauvaises. En clair, il se fiche de valider les réponses. Pas très rassurant (et j'y comprend rien)

Encore quelques conseils de l'ANSSI, cette fois pour les périphériques (clé USB, téléphones, ordinateurs) lors de voyages, notamment dans des zones craignos.

Pas de règles particulièrement compliquées ici, simplement du bon sens et une dose de paranoïa utile.

(idéalement, pour les voyages d'affaires avec des données critiques, il vaudrait mieux utiliser un matériel dédié qui sera complètement reseté au retour)

Une petite BD sympathique pour comprendre le protocole DNS de résolution de noms. Ça aborde les serveurs d’autorité, les résolveurs, et même un court épisode bonus sur le glue-registry.

via : https://twitter.com/argumatronic/status/799006966488113153

Une thèse intéressante sur la pile TLS. Je conseille la version de synthèse.

Bon, je suis un peu circonspect sur l'utilité de l'énorme travail qui a consisté à fouiller tout l'espace IPv4 à la recherche de HTTPS (puis de parser les échanges pour découvrir le comportement de chaque pile).

Mais la dernière partie est vraiment bien, sur ce qui concerne l'implémentation, la mitigation, etc.

via : https://twitter.com/ANSSI_FR/status/794481666676981760

Oh non, quelle tristesse. WOT c'est vraiment une super extension, je suis vraiment dégouté de lire ça. Et donc de la dégager… Snifff.

(Note: I'm the original author of this extension, but haven't been affiliated with it for the past few years, during which time I believe there's been an ownership change.)

[…]

However, the actual issue that's being widely discussed in German media, which both you and AMO reviewers at the time appear to have completely missed was introduced in 2015 in this commit:

https://github.com/mywot/firefox-xul/commit/0df107cae8ac18901bd665acace4b369c244a3f9This change adds logging of each visited URL and clearly attempts to obfuscate the traffic with double Base-64 encoding. Definitely sounds like something that should have been indicated to users.

Un projecteur et une caméra si rapides qu'ils arrivent à mapper en temps réel une vidéo sur des objets gigotants.

C'est incroyable. On ne perçoit même pas les erreurs.

Pour plus tard : l'ANSSI vient de réaliser un webdoc sur la cryptologie en abordant pas mal de facettes différentes. À voir certainement.

via : https://twitter.com/ANSSI_FR/status/783612493147082752

Pour le centenaire de Claude Shannon, le CNRS a fait cette jolie page.

On y parle de ses travaux, multiples, mais aussi de leurs répercutions aujourd'hui, y compris dans la recherche fondamentale.

Un site que les informaticiens devraient aller voir :)

Point de vue intéressant : grâce à la théorie de l'information (Shannon) on peut voir la démocratie comme un système de transmission d'information, du citoyen vers la cité. Or, ces systèmes ont été pensé à une époque où les canaux de transmission étaient absolument faibles et petits, incapables d'ailleurs de transmettre de l'information dans l'autre sens (politique vers citoyen)

Une façon moins théorique de le dire, c'est qu'avec les technologies de l'information et de la communication actuelles, il devrait être possible d'avoir une démocratie bien plus communicante, plus directe, plus "liquide". Plutôt que les quelques bits (5) d'information que nous communiquons en moyenne chaque année (ie. les élections principalement)

Bref, intéressant de théoriser pour prendre de la hauteur ensuite en retournant dans le concret.

OVH communique sur une attaque DDoS d'ampleur qu'ils ont subi il y a quelques jours, et en profite pour faire un peu de pédagogie auprès de nos amis (hem) journalistes.

Du coup, on en apprend un peu sur les techniques utilisées pour mitiger les attaques, et que notamment leur prochain VAC utilisera du FPGA :)

C'est vraiment une sacré belle boîte, et je les soutiens à 100% dans leur démarche et leur boulot.

Ahah, Luc Damas, toujours si génial :)

Zythom raconte sa panne d'Internet et comment il s'en est sorti. Rien de neuf, le support est toujours merdique (et OVH est un sauveur)

Excellent : un article sur les formes admissibles d'adresses emails, et la stratégie pour les valider a priori.

Shorter :

- WTF, il y a vraiment beaucoup de choses admissibles,

- le fait de se tromper en tapant son email dans un champ ne donne une adresse non admissible que dans 0.00000000000000000000000000000000000000625% des cas,

- il est quasi-impossible de vérifier l'admissibilité d'une adresse,

- la seule bonne chose à faire est l'envoi d'un mail de validation,

- j'ajoute : ARRÊTEZ DE NOUS FAIRE CHIER AVEC VOS PRÉVALIDATIONS !

If you have a well laid-out form with a label that says “email”, and the user enters an ‘@’ symbol somewhere, then it’s safe to say they understood that they were supposed to be entering an email address. Easy.

via : https://twitter.com/WalterStephanie/status/774159236695597056

Ce que dit une chaîne d'info (BFMTV) sur un logiciel de macroéconomie qui sera utilisé pour mesurer l'impact des promesses politiques :

Ce qu'en disent les auteurs (des scientifiques, à tout le moins des économistes) :

Bref, j'espère qu'un jour tous ces gens censés nous apporter des éclairages et des informations circonstanciées seront capables d'allumer leur encéphale (et d'avoir un minimum de compétences scientifiques, genre lycée)

via : https://twitter.com/MaliciaRogue/status/773502012528926720

Une bonne page pour l'optimisation générale de MySQL (dont InnoDB). Ça liste un peu toutes les variables importantes et ce qu'il faut faire.

Donc, maintenant la NSA utilise des moyens actifs pour espionner ses alliés (ici, la France) et la France fait de même au Canada. Ça va être bien la suite, continuez comme ça. Le monde va vraiment devenir calme.

Pendant ce temps, que fait l'ONU ? Elle n'a pas pour mandat de conserver de bonnes relations entre les pays pour faciliter la paix et les échanges ?

via : https://twitter.com/MerryLaballe/status/772003114455068672

Il ne faut certes pas confondre corrélation et dépendance (ni cause) mais ce graphique animé donne un coup de froid. Il s'agit de l'évolution du nombre d'hommes et de femmes dans l'informatique par année. On y voit une décroissance rapide de la présence de femmes à partir du moment où l'ordinateur marqueté pour les garçons est arrivé dans les foyers.

Je ne doute pas qu'il y ait une réelle influence au delà de ce joli graphique.

via : https://twitter.com/ZoggTheAlien/status/707334009475481602

Bien vu, c'est tout à fait ça :)

J'ai l'impression qu'on passe pas mal de temps avec des frameworks qui automatisent plus ou moins les choses mais où il faut développer plus encore avant.