C'est bien vu ça. Un calcul d'entropie peut vite nous montrer qu'on se trompe lorsque l'on cherche à créer un mot de passe compliqué de tête.

C'est pour ça qu'il faut utiliser un générateur / gestionnaire.

Un petit condensé des en-tête de sécurité sur HTTP(S) : raison, fonctionnement, mise en place.

C'est intéressant ce genre de retour d'expérience. Bortzmeyer a passé son blog sur Let's Encrypt, avec deux difficultés techniques :

- il y a trois machines pour le servir, donc il faut obtenir le même certificat partout, sans accès au root des deux machines esclaves ;

- il faut que DANE fonctionne (DANE-EE) donc la clé privée ne doit pas changer dans le temps.

Il y a aussi la possibilité de mettre à jour le DNS pour la clé DANE mais cela obligerait à scripter d'avantage. La solution ici est assez élégante, faute de mieux.

Super outil de sécurité profonde (avec du DPI) mis à disposition par Synology sur ses routeurs. C'est réellement très efficace, même si la prise en main et l'adaptation aux menaces est un peu long.

Il s'agit surtout au départ d'ajouter au fur et à mesure des règles d'exceptions aux signatures ET. Par exemple :

- l'outil signalait un trojan potentiel sur une machine (paquet HTTP avec un faux user-agent Mozilla, à destination d'un réseau à faible réputation). Il s'agissait en réalité d'un ping de vérification de mise-à-jour pour MediaCoder ;

- des requêtes DNS émises étaient signalées pour des .tk ou .pw qui sont considérés comme des nids à pirates. Du coup, j'ai adapté la stratégie pour ne plus être alerté (sinon c'est la fin du monde) ;

- etc.

Bref, un outil puissant, dont je suis curieux de voir l'avenir. C'est encore frais, ça ajoute pas mal d'overload pour l'instant (trop, vu ma connexion) mais ça reste très utile. D'ailleurs mon serveur derrière a vu ses attaques (notam. sur SMTP, HTTP(S) et SSH) diminuer drastiquement (presque totalement en fait).

Comment utiliser Wireshark et son GUI a travers un tunnel SSH (il suffit que l'hôte dispose de tcpdump et qu'on puisse l'exécuter)

Nice !

(j'ai horreur de tcpdump en ligne de commande)

Doh: Firefox & Chrome peuvent enregistrer les premaster-keys des sessions TLS directement dans un fichier.

Pratique pour déchiffrer à la volée du trafic TLS vers un serveur.

Bon, c'est pas rassurant niveau sécurité, parce qu'il faut simplement mettre une variable utilisateur dans l'environnement (utilisateur, même pas système !!)

Il est aussi possible, si on a la main sur le serveur, de demander au démon SSL d'exporter ces secrets, mais côté client ça devient plus difficile : il faudra un canal SSH pour lire les secrets dans Wireshark.

Émission en podcast sur la Threat Intelligence.

Je ne connaissais pas ce podcast. C'est très intéressant, loin du marketing, drôle et à la fois accessible et très pointu. Bref, j'ai passé deux heures superbes.

Explications claires du nouveau champ DNS CAA, sa mise en place et son utilité.

En même temps, ça vient de Bortzmeyer.

Présentation de l'attaque de TV5 Monde + analyse + remédiation par les équipes de l'ANSSI, qui sont intervenues en mode pompier.

Je suis surpris que ce ne soit pas très surprenant.

via : https://mastodon.xyz/users/Sniperovitch/updates/208016

Très intéressant : le minimum de sécurité sur un système Linux avec éventuellement de l'hébergement). J'aime bien ce genre de liste, même si c'est parfois grossier, discutable ou limité. Ça fait au moins une sorte de checklist utile.

EDIT : le son est ici, si on veut écouter.

via : https://mastodon.social/users/maliciarogue/updates/2537747

Ces conneries de convois pour des hommes politiques. C'est tellement monarchique et ridicule.

via : https://twitter.com/Qofficiel/status/864565871603322880

Le RFC des bonnes pratiques TLS.

Indispensable & pratique !

Les règles en matière de surveillance, fouille des bagages, palpation de sécurité. Où l'on apprend que beaucoup d'agents sont dans l'illégalité, et certains décrets attaquables.

via : https://twitter.com/blog83629/status/857000709589434373

Is that thing real ? :fearful:

Comment on en est arrivé là ?

via : https://twitter.com/MarkRuffalo/status/847681057700823040

Wow, Let's Encrypt est un véritable succès. Il est actuellement sur une croissance quadratique avec un fort taux de pénétration.

Résultat : d'après Firefox, on passe de 38% environ de pages chiffrées en Novembre 2015, à 51.5% actuellement. Ça ne suit pas exactement l'ampleur du mouvement, mais je suppose que les gros sites de GAFA représentent une part importante des pages chargées.

Trop bien. Pensez à faire un don.

Hmmm, j'suis un peu déçu là, du rôle du ssh-agent. C'est la première fois que j'en mets un en place, et en fait c'est juste un process en mémoire qui conserve les clés déchiffrées et qui les restitue entièrement au client demandeur.

Sachant qu'en gros n'importe quel programme apte à lire le socket de l'agent pourra requérir les clés. Bref, pas secure du tout.

Je pensais honnêtement, vu le boulot qui a été fait (et bien fait) autour de SSH, que l'agent était capable de répondre aux requêtes du client (signe-moi ça, calcule-moi ce hash, etc.) En gros, il conserverait la clé privée mais fournirait une API pour accéder aux primitives cryptographiques.

Bon, heureusement, il y a un agent un chouilla plus sécurisé dans KeePass (keeagent) : il peut demander une interaction à chaque utilisation, mais ça n'empêche pas complètement les usages délictueux.

J'espère qu'une sorte de v2 sortira un jour :)

EDIT : changer le vocable autour des routines cryptographiques

Excellent boulot ce site ! Il liste et catégorise les lois relatives à la cryptographie dans le monde (utilisation, import, export, limitations d'usage, etc.). Il y a une jolie carte et c'est extrêmement bien sourcé.

D'ailleurs, ça fait chaud au cœur de voir d'où l'on vient en France et qu'il y a eu pas mal de progrès.

Il y a aussi un truc à noter : je me souviens de la gueulante terrible des internautes sur la LCEN en 2004. Pour une raison que j'ignorais. Pas parce que je trouvais que c'était un beau projet de loi, mais plutôt parce que je ne m'intéressais pas beaucoup à la question. Finalement, le nombre de progrès importants qui ont été enregistrés par cette loi me font dire que c'était une très bonne loi, bien qu'également le cache-sexe de lois bien horribles qui sont sorties en même temps ou par la suite.

Bref, si quelqu'un se souviens des motivations des militants du "contre" je suis tout à fait preneur.

EDIT : Bon, en fait je suis allé faire un tour sur Wikipedia pour m'informer sur la LCEN. Les raisons de la polémique étaient en fait tout à fait valables. Point positif : il semble que la démocratie ait fonctionné plutôt bien cette fois, et d'ailleurs je confirme que la LCEN est une bonne loi telle qu'elle fût adoptée.

Excellent how-to (ici le résumé) pour l'enregistrement SSHFP au niveau du DNS.

Tout y est, notamment la partie "résolution DNSSEC" et pourquoi on ne peut pas pointer les enregistrements via un champ CNAME.

Intéressant : suite aux nombreux problèmes des DNS chez les FAI français (je soupçonne des mesures de censure en cours de déploiement) beaucoup on recommandé de passer sur des résolveurs publics. Comme OpenDNS (arf), GoogleDNS (arf) ou ceux de FDN…

Mais tout cela a de nombreux inconvénients listés ici par Bortzmeyer (a.k.a. môssieur DNS).

Il recommande donc d'utiliser son propre résolveurs puis de rebondir en récursif sur des DNS non-menteurs mais avec une connexion chiffrée (DNS over TLS).

Il y a par exemple ceux de Lorraine Data Network.

Ouch, je ne connaissais pas cette faille des navigateurs : l'autofill ne rempli pas seulement les champs visibles, donc peut potentiellement leaker des informations personnelles (adresse perso par exemple…).

Chaud.

Le guide des bonnes pratiques TLS par l'ANSSI. Pour quelqu'un qui s'intéresse au sujet, il y a beaucoup de redites, mais également quelques perles, comme le "aller plus loin" de la R27.

Pour une même terminaison, il est recommandé d’utiliser autant de certificats

que de versions et de méthodes d’échange de clés acceptées.

(relou ce truc)

via : https://twitter.com/ANSSI_FR/status/794572049364766720

Des chercheurs parviennent à découvrir les mots de passes tapés sur un téléphone, en utilisant les perturbations des ondes WiFi par la main du sujet. Ouch !

via : https://twitter.com/adriancolyer/status/796631232318701568

Une thèse intéressante sur la pile TLS. Je conseille la version de synthèse.

Bon, je suis un peu circonspect sur l'utilité de l'énorme travail qui a consisté à fouiller tout l'espace IPv4 à la recherche de HTTPS (puis de parser les échanges pour découvrir le comportement de chaque pile).

Mais la dernière partie est vraiment bien, sur ce qui concerne l'implémentation, la mitigation, etc.

via : https://twitter.com/ANSSI_FR/status/794481666676981760

Oh non, quelle tristesse. WOT c'est vraiment une super extension, je suis vraiment dégouté de lire ça. Et donc de la dégager… Snifff.

(Note: I'm the original author of this extension, but haven't been affiliated with it for the past few years, during which time I believe there's been an ownership change.)

[…]

However, the actual issue that's being widely discussed in German media, which both you and AMO reviewers at the time appear to have completely missed was introduced in 2015 in this commit:

https://github.com/mywot/firefox-xul/commit/0df107cae8ac18901bd665acace4b369c244a3f9This change adds logging of each visited URL and clearly attempts to obfuscate the traffic with double Base-64 encoding. Definitely sounds like something that should have been indicated to users.

Pour plus tard : l'ANSSI vient de réaliser un webdoc sur la cryptologie en abordant pas mal de facettes différentes. À voir certainement.

via : https://twitter.com/ANSSI_FR/status/783612493147082752

OVH communique sur une attaque DDoS d'ampleur qu'ils ont subi il y a quelques jours, et en profite pour faire un peu de pédagogie auprès de nos amis (hem) journalistes.

Du coup, on en apprend un peu sur les techniques utilisées pour mitiger les attaques, et que notamment leur prochain VAC utilisera du FPGA :)

C'est vraiment une sacré belle boîte, et je les soutiens à 100% dans leur démarche et leur boulot.

Le Canard Enchaîné raconte la visite de l'ASN dans la centrale nucléaire de Dampierre-en-Burly. C'est vraiment sympa de voir comment on traite ce genre de choses.

Et qui c'est qui ramasse ? Les employés précaires du nucléaire pardi.

Et ils soulignent que les doses maximales de radiations autorisées ont été dépassées pour certains techniciens.

via : https://twitter.com/EmilieSchmitt_/status/771743025273905152

Très bon compte-rendu de la conférence HOPE (que je ne connaissais pas, mais qui donne envie du coup). À lire.

Super cette plateforme pour l'apprentissage du hacking. Il y a tout plein de challenges, du "simple" au carrément "retord"

J'ai lancé deux petits challenges pour voir, c'est déjà pas mal compliqué :grimacing:

Hmmm, intéressant. Un service qui authentifie les identités en ligne pour les mapper avec des clés (GPG, etc.)

Comparatif très intéressant de la sécurité des messageries instantanées les plus populaires. Et c'est fait par l'EFF, donc j'ai confiance.

Cependant, la page est vieille (outdatée, d'ailleurs c'est dit dès l'introduction) et mériterait une mise-à-jour, d'autant plus que ça change vite. Notamment pour What's App qui s'est grandement armé ces derniers mois.

Lire aussi, l'article de SebSauvage (dans le via)

La conf de Bortzmeyer sur Ethereum (et le carnage TheDAO) en quelques slides (bimer).

C'est super, c'est la première fois que je trouve un document un peu plus technique pour parler de ce truc assez inatteignable : la blockchain.

Très inspirant, ça me donnerait presque envie d'essayer.

Cette histoire est facepalmesque. Je comprends pas, c'est de la pure naïveté ou bien ?

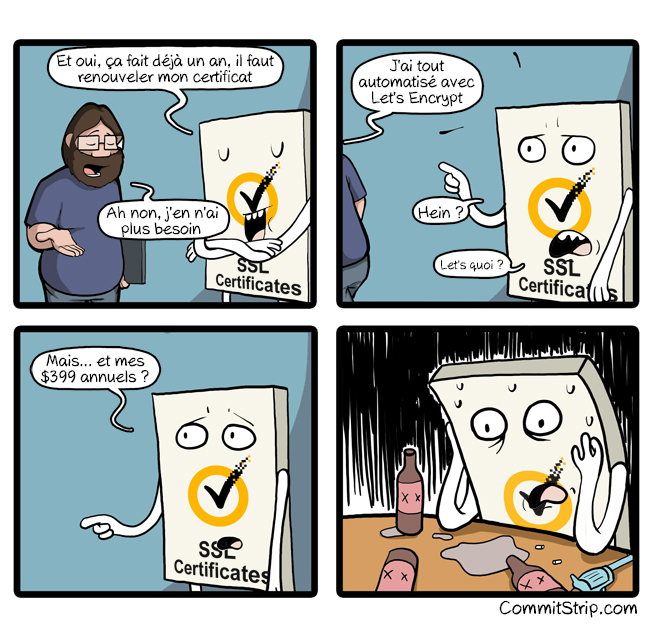

Ahah, ouais. Effectivement, les CA ont les chtouilles.

D'ailleurs, j'ai reçu un mail assez intéressant de la CA que j'utilisais (encore un peu en fait) : StartSSL / StartCom. À qui je ne reproche rien d'ailleurs, sauf peut-être de flipper de voir tous les clients partir. Ils vont implémenter l'outil Let's Encrypt pour faire leur propre autorité automatisée. Seul problème : ils souhaitent appliquer le protocole à l'Extended Validation (EV-3). Je ne suis pas sûr du tout que ce soit une bonne idée…

Youpi, Let's Encrypt, ça me fait vraiment plaisir.

D'abord, parce que c'est gratuit, et automatisé. Ensuite, parce qu'ils implémentent le protocole Certificate Transparency qui permet d'être sûr qu'ils ne se sont pas fait pirater.

Mais surtout parce qu'ils sont en train de réussir le challenge énorme qui se posait, et en très peu de temps. En manageant quelques sites et blogs, j'utilise des outils pour vérifier les liens cassés dans les pages. Et en ce moment, c'est une pluie de liens qui sont marqués "redirection" parce que l'ancien lien http://domain.tld/path devient https://domain.tld/path !

Et après quelques vérifications au hasard, il s'agit toujours de certificats signés par Let's Encrypt.

Et bientôt, DANE s'imposera et les CA disparaitront en majorité, comme il se doit (mais pas totalement, heureusement) : http://www.commitstrip.com/fr/2016/06/13/the-end-of-an-expensive-era/

Merci aux sponsors (parmi lesquels Mozilla, Akamai, Cisco, Chrome, Gemalto, OVH, Free, Gandi, HP)

(ça fait plaisir en ce moment de voir qu'on peut œuvrer pour quelque chose de bien à plusieurs)

Ahah, moi qui avait peur des limitations de Let's Encrypt…

En fait, on peut générer une quantité phénoménale de certificats.

Franchement, je viens d'essayer avec mon domaine et l'agent Let's, c'est juste AWESOME. Intégration immédiate et sans action manuelle.

Je prédis la mort des petites CA payantes, et probablement la fin du business basé sur les certificats gratuits (StartSSL & others)

Chaud cette histoire de faille dans les extensions Firefox. En cause : la non isolation des différentes apps.

via : https://twitter.com/bluetouff/status/717378238268448769

Mouarf, quelle histoire. Trois "anonymous" comparaissaient pour un piratage avec un préjudice : les identités et coordonnées de syndicalistes policiers dans la nature. Bref, une connerie.

« les convictions politiques exprimées aujourd’hui avec un peu de maladresses expliquent le mobile. Eux ont compris ce que les plus de 20 ans ne comprennent pas : le prochain Jean Moulin sera un geek ! Ils se sont quelque peu embourgeoisés depuis, mais l’histoire leur donne déjà raison. »

Au passage, l'état qui demande 21600 euros pour la remise en état de deux sites défacés me fait froid dans le dos : ils n'ont pas l'air de négocier leurs prestations correctement.

Je recommande chaudement ce plugin Wordpress : Wordfence. Il gère les aspects sécurité de l'installation, et ils sont nombreux :

- defacing (payant)

- SPAM,

- intégrité des fichiers du core,

- failles SSL,

- malwares,

- vulnérabilités,

- URL postées,

- weak passwords,

- etc.

Et là, après avoir changé les enregistrements DNS pour faire un peu le ménage, il m'a informé de changements ;)

J'en parlais déjà ici : http://foualier.gregory-thibault.com/?eLLA0A

Ce putain de site met dans un iFrame la page de billeterie. Du coup, impossible de savoir si c'est bien en HTTPS (sauf à bricoler avec des clics droits) et si le certificat est bien valide.

Re-lou.

Je découvre qu'avec DNSSEC, le champ TLSA permet de vérifier le certificat émis par le serveur, à la place de, ou en complément du / des CA.

C'est aussi utile par exemple, pour vérifier le CA signataire (à la place du certificat du serveur) afin de limiter le risque qu'une CA piratée ou malveillante forge un fake-certificat.

EDIT : on peut aussi utiliser ce champ pour accorder sa confiance à une autorité qui ne serait pas "de confiance" dans le root du logiciel client. Encore faut-il que ce dernier requête en DNSSEC et implémente ces méthodes (assez récentes)

Une grande avancée je trouve, et un bon compromis CA / non-CA.

Pratique !

Les données personnelles de 191 millions de votants des USA ont été exposées. Bravo le vote électronique !

Mandieu. Facepalm terrible en matière de sécurité : non, le "logo Verisign" n'est pas une preuve de sécurité. Surtout en l'absence de SSL sur la connexion.

F*ing st. Une injection DLL dans Keepass… Crénondedjiou.

Les liaisons dynamiques des DLL sous Windows, c'est la plaie…

Du coup, j'suis pas sûr qu'il passe encore la certification ANSSI (même s'il me semble qu'elle concernait la version 1.x qui doit certainement être sensible au même problème).

J'espère que ce sera corrigé vite.

Hmmmm, moi qui doit renouveler mes certificats très prochainement, je vais me pencher sur Let's Encrypt. Mais à l'heure actuelle, je ne sais pas si c'est supporté par tous les navigateurs (enfin, les plus gros quoi). Let's see ;)

Impressionnant : qu'est-ce qu'une attaque informatique « à froid ». Où on apprend que la RAM peut conserver ses données plusieurs minutes après extinction. Également, comment mitiger l'attaque ? Et finalement, Tail est vraiment une distribution sécurisée ;)

via : https://twitter.com/CyvispaSec/status/652814600774283264

Excellent article sur la sécurité de TLS (via OpenSSL).

Ça m'a permis de changer le chiffrement d'un outil que je développe (non critique, bien heureusement) et qui utilisait du AES-CBC (soumis à la faille POODLE, mais pas dans ce cas ; donc juste pour une best-practice)

En réponse : il s'agit de la 7.1a (petite coquille)

Mais sinon, il y a truecrypt.ch qui poursuit le développement, fait financer les audits et évoluer le logiciel. C'est le fork le plus "officiel" pour le moment.

Mais je préfère VeraCrypt qui ont fait évoluer de façon importante (et surtout en tenant compte des résultats d'audit) le logiciel. À tel point que les conteneurs eux-mêmes perdent (si on souhaite des options avancées de sécurité) la rétrocompatibilité.

C'est un choix à faire aujourd'hui, et perso je préfère le choix VeraCrypt pour sa sécurité : ils ont enfin implémenté une technique anti brute-force sur les conteneurs (et plein d'autres choses intéressantes)

Liens :

- https://truecrypt.ch/ (moyens techniques)

- https://ciphershed.org/ (main fork)

- https://veracrypt.codeplex.com/ (fork plus évolué)

Encore une publicité qui diffuse un exploit. Et Mozilla qui réagit en moins de 24h. Bravo.

Le problème vient du lecteur PDF intégré… Mise à jour à faire.

Alors là, chapeau bas. Je suis ravi de cette extension. C'est une solution de sécurité très complète pour Wordpress, peu invasive, paramétrable à souhait et en grande partie gratuite. Les options payantes sont des options pour des sites qui n'auront pas de problème à payer.

Un point très appréciable : je passe un temps fou, quelque soit le système (Androïd, Linux, Windows, etc.) et lorsque j'installe une application à régler les options. Je suis du genre à tout fouiller. En général, je change beaucoup de choses, j'aime customiser. Mais du coup, je suis aussi obliger de noter ce que je fais quelque part dans un doc de réversibilité quelconque, pour reproduire plus rapidement ensuite mes réglages favoris.

Ici ? Que nenni. J'ai installé l'app, vu la grande quantité de paramètres, remis à plus tard. Puis en fouillant plus tard, je n'ai quasiment rien changé. C'est sans doute du jamais vu à ce niveau.

Toutes les options un peu intrusives (nécessairement) sont globalement désactivées. C'est un niveau de sécurité avancé, mais sans fonction très avancée et donc lourdes, qui est ainsi mis en place par défaut.

Bref, je recommande 1000 fois. J'ai même envie de faire un don (mais je ne trouve pas) même si je pense qu'ils font leur blé avec des sites d'une autre envergure que les miens.

Une rainbow table distribuée accessible en ligne. Marche aussi avec les pass MySQL :) = sha1(sha1_bin())

Ok, j'vais tester ça. Pour Windows, j'utilisais des distrib live.

Microsoft va sortir une version de SQL Server "Always Encrypted". C'est bien.

Je n'ai pas regardé dans les détails, donc je ne sais pas si elle opère l'arithmétique.

Connaissez-vous d'ailleurs ça ? J'en ai entendu quand j'étais en master, il y a une huitaine d'année. Des bases de données qui peuvent manipuler des objets toujours chiffrés, y compris en appliquant des opérateurs arithmétiques. En gros : a op b = dec(enc-a enc-op enc-b) = dec(en-c) = c

via : https://twitter.com/FranmerMS/status/606695465619488768

Excellent. Je ne savais pas que l'ANSSI avait glissé un challenge dans l'un de ses fonds d'écran. Awesome.

Héhé. Un peu de cryptologie appliquée sur des hashs censés être "anonymisés". C'est drôle :)

Les systèmes SCADA connectés à une prod et reliés à Internet…

Une fois de plus : des systèmes anti-copie qui empêchent la lecture. Donc, plutôt pirater.

via : https://twitter.com/reesmarc/status/585168272234000384

C'est inquiétant mais pas étonnant. Et pratique aussi du coup.

J'suis totalement clean.

Super ce test. C'est toujours fou de voir tout ce qu'on peut récolter rien qu'en se connectant sur un site. Je pense d'ailleurs que ces informations ne garantissent pas l'unicité, notamment en ne conservant que les informations de long terme (plugins, etc.) mais appariées avec les informations identifiantes moyen ou court terme (IP, etc.) le taux d'identification doit être meilleur qu'avec un système de cookies.

Bref, la réponse au fichage ne réside pas dans une utilisation à la cool d'Internet. Faut proxifier, configurer, TORer, disabler, etc. De gros mots pour supprimer le tracking. Pas à la portée du lambda.

Tiens, ça pourrait être pratique ça. Je voulais la v1 d'un logiciel (Fences) parce que la 2 est passée en shareware avec un trial de 30 jours (et ce n'était pas assez pour tester sur le long terme)

Du coup, ce site permet de retrouver de vieilles versions : certainement un business illégal, mais ça dépanne bien :)

Il n'est pas noté dans WOT, mais d'après virustotal, il est clean.

Tiens tiens…

Étrange comportement de notre ami Firefox : j'ai une page ouverte, en SSL, et qui fait tourner de l'AJAX. Je change le certificat du serveur et le redémarre. La page toujours ouverte, et qui continue de recevoir du contenu m'indique toujours l'ancien certificat. Tant que je ne recharge pas la page elle ne le fait pas.

Mais alors, que se passe-t-il si dans ce type d'échange, un "advanced firewall" quelconque s'amuse à changer de certificat ? Hmm… Question con sans doute.

M'enfin, j'suis pas super rassuré par ce comportement.

Très beau, et analyse assez juste. Je ne parle pas des aspects sécurité / ANSSI, mais plutôt du carcan administratif qui bride tout … jusqu'à la conclusion : « il faudrait aussi arrêter de sans cesse se reposer sur l’État, et prendre ses responsabilités : c’est aux acteurs d’agir, pas d’attendre que ça vienne à eux »

Voila c'que ça m'inspire : « Un peuple prêt à sacrifier un peu de liberté pour un peu de sécurité ne mérite ni l'une ni l'autre, et finit par perdre les deux. » [Benjamin Franklin]

Incroyable. C'est la première fois que je vois une démonstration aussi simple et concluante de ce fait : créer une collision MD5 en rajoutant du padding, puis par analyse différentiel sur le résultat du hash.

Je garde sous la main les deux fichiers, pédagogiquement, ça cause.

Une p'tite mise en bouche sur la sécurité de Wordpress.

C'est un début et plutôt orienté débutants, mais j'ai hâte de voir la suite…

On nous emmerde de lois antiterroristes et voila ce qui arrive (quand-même)

Désolant.

via : https://twitter.com/Maitre_Eolas/status/515635748167372801

Bon à savoir. Injection possible si les chaînes en entrée sont échappés via mysql_real_escape_string.

Intéressant : connexion mysql sécurisée sans mot de passe. J'avais besoin de faire ça depuis longtemps !

Malheureusement, je n'ai pas réussi à utiliser en plus l'option de proxy de mysql (pour qu'un utilisateur soit reconnu comme un autre) en se basant sur l'utilisation de ce plugin.

EDIT : Oh mince, le temps que je publie, ça a été corrigé.

Une faille XSS réalisée via les enregistrements TXT du DNS. Ça affichait le vidéo « Rick Roll' »

Drôle !

via : https://twitter.com/AnonymouSpeak/status/512702368706617344

J'ai utilisé l'outil OpenVAS, trèèèèès complet, pour scanner un serveur.

Comme d'habitude, ce genre d'outil à tendance à mettre certaines choses en rouge, mais en considérant le contexte, on s'aperçoit qu'il n'y a pas de problème. Tout est souvent une affaire de contexte.

What ? Tor serait finalement vulnérable sur l'identité.

Intéressant.

Du hack relativement avancé de coffre-fort.

À voir : les appareils voleurs de piste magnétique de CB.

Très bon ce Tumblr : des gifs en tous genres sur le monde de la sécu (informatique)

via : https://twitter.com/crypt0ad/status/489505680202547201

Les recommandations d'un spécialiste (Bortzmeyer) pour générer sa clé PGP/GPG. Fascinant.

Très pratique cet outil pour tester sa connexion internet (notamment les tentatives de détournement, etc.)

C'est bizarre : de temps en temps j'ai besoin de réinstaller le root de CAcert (autorité de certification indépendante et en WOT, qui certifie notamment LinuxFR)

Peut-être les mises-à-jour Firefox ?

Désagréable en tout cas…

Celle-la aussi, pas mal :

« Q: How to generate pure random string? A: Put a fresh student in front of vi editor and ask him to quit. »

Tu nous entends le crack, tu nous entends ? Si tu nous entends, sois le bienvenu !

Non mais oh, y aurait besoin j'vous jure.

Kicélécon qui foutent 22 plaques là n'dans ?

EDIT parce que j'me poile bien :

- « Le meilleur gestionnaire de mots de passe et portefeuille numérique du monde »

- « Chiffré en AES-256, le meilleur standard du marché » (mais sans parler du crypto-système : si le mode opératoire est en ECB déjà on est bien)

- « Conservez tout dans votre portefeuille numérique, y compris vos cartes bancaires et vos reçus de paiement » Ma bite et mon couteau aussi ?

Bon, j'fais le rageu, mais si ça peut renforcer la sécurité globale, c'est positif. Sauf que les néophytes vont pas avoir l'idée d'utiliser ce truc, et les autres ont déjà souvent ce qu'il faut (?)

« Hier pendant 22 min, les DNS de Google ont été détournés »

Chaud.

Excellent. Une façon comme une autre de renforcer à l'avenir les mots de passe.

Mais lol.

« Les gadgets ne sont plus disponibles sur notre site Web, car la plateforme du Volet Windows de Windows 7 et Windows Vista présente de graves vulnérabilités. Microsoft a supprimé la fonctionnalité dans les nouvelles versions de Windows. Les gadgets peuvent être exploités pour endommager votre ordinateur, accéder à vos fichiers, afficher du contenu répréhensible ou encore changer de comportement à tout moment. Un attaquant peut même utiliser un gadget pour prendre le contrôle intégral de votre PC. Si vous vous interrogez sur la sécurité des gadgets que vous avez téléchargés, obtenez plus d'informations sur les gadgets et les mesures à prendre pour protéger votre PC. »

= "pardonnez-nous, on s'est rendu compte trop tard d'avoir merdé"

Des backdoors dans des routeurs grand publics. Une fois de plus. On nous marche à la gueule et on nous chie dessus.

Marques à boycotter bien sûr.

« En balançant le message qu'il faut sur ce port, il lui a été possible de récupérer le mot de passe du routeur en clair. »

Tiens, bien fait. Ça vous apprendra à tourner sous Windows. Ça coûte cher, et l'option d'exécution automatique des supports amovibles est en opt-out.

Pfff… J'te jure.

@SebSauvage (s'il me lit) : je suppose que vous avez dû en voir de bien bonnes en travaillant sur les SI des banques, non ? Un petit article, s'il y a pas de NDA, serait bienvenu :) :) :)

Ahahahahah. Cette histoire me fait rire. Au moins, ces hackeurs me font rire.

Des pirates ont utilisé des photos de nus de Carla Bruni-Sarkozy-Tedesci-… pour obtenir les accès de représentants du G20. La faille : l'utilisateur (et sa faiblesse pour les femmes à poil, d'autant plus quand ce sont des épouses d'anciens présidents :) )

Une pétition pour que des élus saisissent le conseil constitutionnel à propos de la LPM (loi de programmation militaire) Cette loi a considérablement ouvert les vannes pour que n'importe qui surveille massivement vos communications.

Ouch, ça fait mal. Une faille 0-day dans XP et 2003, activement exploitée.

Un graphe partiel du mode opératoire du virus Stuxnet.

Et à part ça, c'est un mec qui a fait ça dans son garage. Mouais. On nous prendrait par pour des jambons ??

EDIT : le background de Daniel Bilard sur Twitter : https://si0.twimg.com/profile_background_images/308827684/doc4.jpg

Un manuel pour apprendre et comprendre le crochetage de serrures.

Si j'avais un vieux barillet sous la main, j'aurais bien tenté.

J'ai testé ce soft d'analyse réseau sur mon réseau mobile (Free).

Résultat : PPTP bloqué, résol DNSSEC qui pose problème :-\ …, et deux enregistrements DNS qui sont falsifiés…

… wait for it …

ad.doubleclick et googleadservice (j'ai activé l'option de blocage publicitaire)

Bon, j'ai voulu tester ces deux extensions.

Mailvelope me paraît pas mal du tout. WebPG est déjà sur le store, mais je n'ai pas réussi à le faire fonctionner.

Pour l'instant, je supprime les deux, mais il faudrait que je prolonge le test avec des partenaires (je pense à Adrian et PA surtout). On tente ? Je crois en plus que j'ai encore mes masters keys GPG dans un coin qqu'part.

via : http://sebsauvage.net/links/?dCNzvA et http://sebsauvage.net/links/?9ZYoRg

Incroyable. C'est la première fois que je tente d'utiliser le service Exchange ActiveSync sur mon téléphone (perso je précise). C'est totalement dingue :

- lors du paramétrage, ça m'informe que des identificateurs vont être transmis à Samsung (marque du téléphone) puis redistribués aux ayants droits pour le paiement de la licence Exchange (Microsoft donc)

- le paramétrage est transparent vis-à-vis des droits qu'il demande, il vaut mieux d'ailleurs, car :

- ça demande des droits exclusifs d'administration du périphérique. Notamment, dans la stratégie de sécurité définie par mon entreprise :

- spécification des mots de passe autorisés

- changement régulier de mot de passe de déverrouillage de l'écran

- reset usine en cas d'un grand nombre d'erreur de mot de passe (aïe !)

- désactivation de fonctions dans certains cas d'usage (ça concerne le WiFi, les accès POP/IMAP/SMTP/HTTP, la mise en veille, etc.)

- en clair, ça applique la stratégie de sécurité définie par l'entreprise.

En fait, je suis partagé entre admiration et agacement. Admiration, parce que c'est assez dingue qu'une appli de syncro (mails/calendar/etc.) puisse faire ça. Et la façon dont ça marche. C'est certainement très pratique à l'heure du "BYOD" [Bring Your Own Device]

Cependant, c'est hyper intrusif, et le périphérique (perso à la base) devient presque un périphérique de l'entreprise. On perd le contrôle sur son propre périph.

Je laisse donc tomber cette configuration, et pour ma part j'vais plutôt tenter de choper un BlackBerry de l'entreprise. De toute façon, ce n'est peut-être pas une bonne chose que de mélanger pro et perso.

Quand le crowdfunding rejoint le courant OpenSource. Un crowd pour financer un audit public de TrueCrypt. Faudra voir quels experts de revu de code crypto seront embauchés.

Intéressant. Un outil qui permet de rajouter la Google-authentification sur SSH. Pour l'instant je filtre certains accès à mon serveur avec la double auth, mais pas encore SSH (qui est pourtant pas mal victime d'attaques)

Je vais peut être mettre ça en place.

Pas mal cet article synthétique de Bortzmeyer. Il rappelle les limites de la cryptographie pour protéger nos secrets.

Petite précision de fin d'article qui m'a tout de même beaucoup fait rire : « Merci surtout au relecteur anonyme qui a fait l'essentiel de la relecture mais ne souhaite pas que son nom apparaisse. »

Tiens, intéressant.

Le cryptosystème de Paillier est un cryptosystème pour le chiffrement homomorphique.

Soient A, B et C tels que A + B = C et A_c, B_c, C_c leurs versions chiffrées respectives. Soit +_c l'opération isomorphe à + pour le chiffrement c.

Alors dans un cryptosystème homomorphique pour l'addition, on a : A_c +_c B_c = C_c

Bref, ça permet de manipuler des données sur un serveur distant sans jamais les déchiffrer. Sympa pour le Cloud.

Pour revenir au système de Paillier, on voit qu'il reprend "seulement" la théorie des groupes isomorphes en l'appliquant au chiffrement. Donc en fait, il ne faut pas changer grand chose aux fonctions de chiffrements asymétriques actuels. Je pensais que c'était beaucoup plus tordu comme truc. Du coup, je n'avais jamais jeté d'œil dessus (mon cerveau a démissionné)

Tiens, ça a l'air pas mal comme outil.

Retroshare. Permet de faire un peu tout, à base de P2P, PGP et PPP.

via : http://sebsauvage.net/links/?Irw-SA qui en a marre non de Dieu !

« According to another top official also involved with the program, the NSA made an enormous breakthrough several years ago in its ability to cryptanalyze, or break, unfathomably complex encryption systems employed by not only governments around the world but also many average computer users in the US. »

Bad…

Je parlais hier de StartSSL qui fournit des certificats gratuits.

Il existe aussi CAcert que j'apprécie beaucoup : il fournit des certificats x509 classiques, authentifiés par le CA. Mais son réel avantage, outre sa gratuité, c'est qu'il calque le principe PGP (un web of trust) pour l'authentification des personnes (physiques ou morales) Donc, c'est complètement communautaire : il faut donner des preuves à un maximum de participants pour obtenir des points de confiance (je fais court)

Seul inconvénient : l'autorité racine n'est pas reconnue dans la plupart des navigateurs, y compris Firefox. Du coup, j'l'add à chaque nouvelle install

Malheureusement, il n'est pas reconnu en natif